dilluns, 26 d’abril del 2010

PRÁCTICA 2

A continuación se va a realizar la práctica 2 de la asignatura de Redes de ordenadores. En esta práctica se desea profundizar en el protocolo de contro y error ICMP. También se analizarán las cabeceras de estos mensajes y estudiaremos la creación de subredes a partir de un direccionamiento IP

Práctica 2: Ejercicio 1-Sobre mensajes ICMP del “Ping”

Para empezar esta práctica vamos a didicar las dos siguientes entradas a la realización del primer ejercicio de la práctica dos. En esta estudiaremos el comando Ping. Para ello ejecutaremos las siguientes instrucciones:

Inicia el programa Monitor de Red en modo captura. A continuación ejecuta el comando:

C:\>ping –n 1 172.20.43.230 (…la opción –n especifica el número de peticiones “echo” que se lanzan al medio)

Una vez hecho esto, detener la captura en el Monitor de Red (filtrar únicamente tramas del alumno) y visualizar los paquetes capturados. En base a los paquetes capturados determinar:

Inicia el programa Monitor de Red en modo captura. A continuación ejecuta el comando:

C:\>ping –n 1 172.20.43.230 (…la opción –n especifica el número de peticiones “echo” que se lanzan al medio)

Una vez hecho esto, detener la captura en el Monitor de Red (filtrar únicamente tramas del alumno) y visualizar los paquetes capturados. En base a los paquetes capturados determinar:

Práctica 2: Ejercicio 1-A

Práctica 2: Ejercicio 1-B

Práctica 2: Ejercicio 2-Sobre la fragmentación de datagramas IP

Para el desarrollo de del ejercicio dos de la segunda práctica, hemos ejecutado las siguientes instrucciones:

Empleando el programa Monitor de Red de la misma forma que en la situación anterior, ejecutar:

C:\>ping –n 1 –l 2000 172.20.43.230 (…la opción –l especifica la cantidad de datos a enviar)

A partir de las capturas obtenidas, contestaremos a las siguientes ejercicios:

Empleando el programa Monitor de Red de la misma forma que en la situación anterior, ejecutar:

C:\>ping –n 1 –l 2000 172.20.43.230 (…la opción –l especifica la cantidad de datos a enviar)

A partir de las capturas obtenidas, contestaremos a las siguientes ejercicios:

Práctica 2: Ejercicio 2-A

2.a. Filtra los paquetes en los que esté involucrada tu dirección IP. A continuación, describe el número total de fragmentos correspondientes al datagrama IP lanzado al medio, tanto en la petición de ping como en la respuesta. ¿Cómo están identificados en el Monitor de Red todos estos paquetes (ICMP, IP, HTTP, TCP…)? ¿Qué aparece en la columna ‘info” del Monitor de Red?

Se mandan 2 paquetes y se reciben otros 2 paquetes, los dos paquetes mandados van de mi máquina al router de encaminamiento exterior de la red, y los dos paquetes recibidos hacen el camino inverso.

Como el paquete enviado es demasiado grande, 2000 bytes, se debe truncar en dos paquetes, el primero será el que tenga el protocolo ICMP correspondiente al “ping” y el segundo paquete IP corresponde con el resto del paquete truncado. En la información del paquete ICMP es un “Echo (ping) request” y la información del paquete IP es “Fragmented IP Protocol (proto=ICMP 0x01, off=1480, ID=3170)”, este informa de que la información que tiene es el resto del paquete ICMP.

En cuanto al paquete recibido estamos en el mismo caso anterior, nos llega primero un paquete ICMP con información “Echo (ping) reply”, que es las primera parte del mensaje ICMP, mientras que el paquete IP contiene una información de “Fragmented IP Protocol (proto=ICMP 0x01, off=1480, ID=3170)”, que informa de que el paquete contiene el resto de la información del mensaje ICMP

Se mandan 2 paquetes y se reciben otros 2 paquetes, los dos paquetes mandados van de mi máquina al router de encaminamiento exterior de la red, y los dos paquetes recibidos hacen el camino inverso.

Como el paquete enviado es demasiado grande, 2000 bytes, se debe truncar en dos paquetes, el primero será el que tenga el protocolo ICMP correspondiente al “ping” y el segundo paquete IP corresponde con el resto del paquete truncado. En la información del paquete ICMP es un “Echo (ping) request” y la información del paquete IP es “Fragmented IP Protocol (proto=ICMP 0x01, off=1480, ID=3170)”, este informa de que la información que tiene es el resto del paquete ICMP.

En cuanto al paquete recibido estamos en el mismo caso anterior, nos llega primero un paquete ICMP con información “Echo (ping) reply”, que es las primera parte del mensaje ICMP, mientras que el paquete IP contiene una información de “Fragmented IP Protocol (proto=ICMP 0x01, off=1480, ID=3170)”, que informa de que el paquete contiene el resto de la información del mensaje ICMP

Práctica 2: Ejercicio 2-B

2.b. ¿En cuántos fragmentos se ha “dividido” el datagrama original?

En dos paquetes cada uno, el Echo request y el Echo reply. Como ambos paquetes originales tenían 2000 bytes cada uno se han truncado en dos paquetes, un paquete ICMP de 1514 y otro paquete IP de 562 bytes cada uno.

En dos paquetes cada uno, el Echo request y el Echo reply. Como ambos paquetes originales tenían 2000 bytes cada uno se han truncado en dos paquetes, un paquete ICMP de 1514 y otro paquete IP de 562 bytes cada uno.

Práctica 2: Ejercicio 2-C

2.c. Analiza la cabecera de cada datagrama IP de los paquetes relacionados con el “ping” anterior.

Observa el campo “identificación”, “Flags” y “Fragment offset” de los datagramas. ¿Qué valor tienen en estos campos en los datagramas anteriores? Indica en la columna “dirección” si son de petición o respuesta. Muestra los datagramas en el orden de aparición del Monitor de Red.

Datos IPCM

Datos IP

Observa el campo “identificación”, “Flags” y “Fragment offset” de los datagramas. ¿Qué valor tienen en estos campos en los datagramas anteriores? Indica en la columna “dirección” si son de petición o respuesta. Muestra los datagramas en el orden de aparición del Monitor de Red.

Datos IPCM

Datos IP

Práctica 2: Ejercicio 2-D

2.d. ¿Qué ocurre en la visualización de los fragmentos de datagramas si introduces un filtro para ver únicamente paquetes de “icmp” en el Monitor de Red? ¿qué fragmentos visualizas ahora?

Veremos los mismos paquetes, ya que todos los paquetes capturados corresponden con el protocolo ICMP. Curiosamente, los paquetes truncados están construidos con protocolo IP, obviamente esto sucede por el truncamiento de los paquetes ICMP, al ser estos demasiado grandes, generan los paquetes IP necesarios para transmitir el resto del mensaje.

Veremos los mismos paquetes, ya que todos los paquetes capturados corresponden con el protocolo ICMP. Curiosamente, los paquetes truncados están construidos con protocolo IP, obviamente esto sucede por el truncamiento de los paquetes ICMP, al ser estos demasiado grandes, generan los paquetes IP necesarios para transmitir el resto del mensaje.

Práctica 2: Ejercicio 2-E

2.e. ¿Para qué se pueden emplear los campos “Identificación”, “Flags” y “Fragment offset” de los datagramas IP?

El campo “Identificación” corresponde con la identificación del paquete emitido, es decir, corresponde con “el número de serie” del paquete, todos los paquetes emitidos tendrán una identificación distinta. En este caso, como trabajamos con paquetes ICMP y nos sirven para realizar el control de la conexión tanto los paquetes “Echo request” y “Echo reply” tienen la misma identificación para que se interpreten como si fuesen el mismo.

El campo “Flags” corresponde con la información del truncamiento del mensaje, este parámetro informa sobre: el primer bit estará reservado para aplicaciones futuras, el segundo bit informará si el paquete se puede truncar o no, a 0 si se puede truncar, a 1 si no se puede truncar, el tercer bit informa si vienen más paquetes truncados relacionados con este mismo paquete después.

El campo “Fragment offset” informa sobre el número de bits que anteceden a la información de este paquete, si es el primer paquete, obviamente, este parámetro valdrá cero, en caso contrario informará del número de bits de datos que le preceden.

El campo “Identificación” corresponde con la identificación del paquete emitido, es decir, corresponde con “el número de serie” del paquete, todos los paquetes emitidos tendrán una identificación distinta. En este caso, como trabajamos con paquetes ICMP y nos sirven para realizar el control de la conexión tanto los paquetes “Echo request” y “Echo reply” tienen la misma identificación para que se interpreten como si fuesen el mismo.

El campo “Flags” corresponde con la información del truncamiento del mensaje, este parámetro informa sobre: el primer bit estará reservado para aplicaciones futuras, el segundo bit informará si el paquete se puede truncar o no, a 0 si se puede truncar, a 1 si no se puede truncar, el tercer bit informa si vienen más paquetes truncados relacionados con este mismo paquete después.

El campo “Fragment offset” informa sobre el número de bits que anteceden a la información de este paquete, si es el primer paquete, obviamente, este parámetro valdrá cero, en caso contrario informará del número de bits de datos que le preceden.

Práctia 2: Ejercicio 2-F

2.f. A continuación, se pretende observar que los datagramas pueden fragmentarse en unidades más pequeñas si tienen que atravesar redes en las que la MTU es menor a la red inicial en la que se lanzaron los paquetes originales.

Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:

C:\>ping –n 1 –l 1600 10.3.7.0

(antes de contestar debes confirmar que en MSDOS el resultado del ping es correcto: paquetes enviados:1 , paquetes recibidos:1)

Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):

Como la conexión del router de enlace al exterior de nuestra LAN con la máquina 10.3.7.0 sólo puede hacer con paquetes de 500 bytes, ya que MTU de esa red es de 500 bytes y el primer paquete ICMP es de 1514 bytes, el router truncará los datos de llegada en varios paquetes para poder adaptar los datos a la red. Estos paquetes truncados no los observaremos en nuestro monitor de red ya que se producen en otra LAN independiente. Sin embargo, los paquetes que van de la maquina 10.3.7.0 al router de enlace y de este último a nuestra máquina, serán con el MTU de la red externa ya que no se producirá el ensamblamiento de los paquetes hasta que llegue a nuestra máquina y por esa razón recibimos 4 paquetes de información.

Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:

C:\>ping –n 1 –l 1600 10.3.7.0

(antes de contestar debes confirmar que en MSDOS el resultado del ping es correcto: paquetes enviados:1 , paquetes recibidos:1)

Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):

Como la conexión del router de enlace al exterior de nuestra LAN con la máquina 10.3.7.0 sólo puede hacer con paquetes de 500 bytes, ya que MTU de esa red es de 500 bytes y el primer paquete ICMP es de 1514 bytes, el router truncará los datos de llegada en varios paquetes para poder adaptar los datos a la red. Estos paquetes truncados no los observaremos en nuestro monitor de red ya que se producen en otra LAN independiente. Sin embargo, los paquetes que van de la maquina 10.3.7.0 al router de enlace y de este último a nuestra máquina, serán con el MTU de la red externa ya que no se producirá el ensamblamiento de los paquetes hasta que llegue a nuestra máquina y por esa razón recibimos 4 paquetes de información.

Práctica 2: Ejercicio 3-Mensaje ICMP “Destination Unreachable”

Para la elavoración del tercer ejercicio de la práctica 2 vamos a desarrollar dos dos siguientes entradas en este blog. Para ello vamos a realizar los siguientes pasos:

Dentro del mensaje ICMP Destination Unreachable se analizará el de código 4: Fragmentation Needed and Don't Fragment was Set (3/4). En primer lugar ejecuta el comando:

C:\>route delete 10.3.7.0 ( si ya ha sido borrada la ruta, avisa con un error)

¿Porqué ejecutar este comando? En MS Windows, con route se modifican las tablas de encaminamiento de una máquina. Con la opción delete eliminamos un camino o ruta a la dirección especificada. Al eliminarlo, borramos también cualquier información asociada a esa dirección, incluida la información sobre errores previos al acceder a ese destino.

A continuación, poner en marcha el Monitor de Red en modo captura y ejecutar el comando ping:

C:\>ping -n 1 –l 1000 -f 10.3.7.0

(…la opción –f impide la fragmentación de los datagramas en la red)

En base a los paquetes capturados, indicar:

Dentro del mensaje ICMP Destination Unreachable se analizará el de código 4: Fragmentation Needed and Don't Fragment was Set (3/4). En primer lugar ejecuta el comando:

C:\>route delete 10.3.7.0 ( si ya ha sido borrada la ruta, avisa con un error)

¿Porqué ejecutar este comando? En MS Windows, con route se modifican las tablas de encaminamiento de una máquina. Con la opción delete eliminamos un camino o ruta a la dirección especificada. Al eliminarlo, borramos también cualquier información asociada a esa dirección, incluida la información sobre errores previos al acceder a ese destino.

A continuación, poner en marcha el Monitor de Red en modo captura y ejecutar el comando ping:

C:\>ping -n 1 –l 1000 -f 10.3.7.0

(…la opción –f impide la fragmentación de los datagramas en la red)

En base a los paquetes capturados, indicar:

Práctica 2: Ejercicio 3-A

3.a. Identifica las direcciones IP/MAC de los paquetes IP involucrados. ¿A qué equipos pertenecen? (identifica la máquina con la topología del anexo)

Como podemos observar, el primer paquete de información corresponde a la petición de ping de nuestra máquina con la máquina que posee la IP 10.3.7.0, con un mensaje de una longitu de 1028 bytes sin fraccionar.

Esta es la contestación del router 10.4.2.5 que es la puerta de enlace de nuestra red local con la red de la máquina con la que deseábamos hacer ping. Esta máquina al no poder fraccionar nuestra petición de ping, y esta petición excede el MTU de la red a la que deseamos acceder, por lo tanto el mensaje no podrá pasar y nos contestarán con el mensaje de error. Podemos identificar que el error reconocido es de tipo 3 [Type 3 (destination unrechable)] y corresponde con el código 4 [code 4(fragmentation needed)]. En el monitor de red podemos observar que el error que produce este mensaje es exactamente el mensaje de ping enviado en la petición anterior ya que el mensaje tiene la misma identificación en ambos casos [0x3436 (13416)].

Como podemos observar, el primer paquete de información corresponde a la petición de ping de nuestra máquina con la máquina que posee la IP 10.3.7.0, con un mensaje de una longitu de 1028 bytes sin fraccionar.

Esta es la contestación del router 10.4.2.5 que es la puerta de enlace de nuestra red local con la red de la máquina con la que deseábamos hacer ping. Esta máquina al no poder fraccionar nuestra petición de ping, y esta petición excede el MTU de la red a la que deseamos acceder, por lo tanto el mensaje no podrá pasar y nos contestarán con el mensaje de error. Podemos identificar que el error reconocido es de tipo 3 [Type 3 (destination unrechable)] y corresponde con el código 4 [code 4(fragmentation needed)]. En el monitor de red podemos observar que el error que produce este mensaje es exactamente el mensaje de ping enviado en la petición anterior ya que el mensaje tiene la misma identificación en ambos casos [0x3436 (13416)].

Práctica 2: Ejercicio 4-Mensaje ICMP “Redirect”

Ahora trataremos de explicar el mensaje ICMP Redirect, para ello hemos desarrollado las siguientes entradas. Para realizar esta parte de la práctica dos, debemos hacer lo siguiente:

Inicia el Monitor de Red. A continuación ejecutar los comandos:

C:\>route delete 10.4.2.1 (si ya ha sido borrada la ruta, avisa con un error)

C:\>ping -n 1 10.4.2.1

(antes de contestar debes confirmar que en MSDOS el resultado del Ping es correcto: paquetes enviados:1 , paquetes recibidos:1, sino debes repetir los dos comandos anteriores y el proceso de captura en el Monitor de Red)

En base a los paquetes capturados, filtra sólo los datagramas que contengan tu dirección IP y contesta a las siguientes preguntas:

Inicia el Monitor de Red. A continuación ejecutar los comandos:

C:\>route delete 10.4.2.1 (si ya ha sido borrada la ruta, avisa con un error)

C:\>ping -n 1 10.4.2.1

(antes de contestar debes confirmar que en MSDOS el resultado del Ping es correcto: paquetes enviados:1 , paquetes recibidos:1, sino debes repetir los dos comandos anteriores y el proceso de captura en el Monitor de Red)

En base a los paquetes capturados, filtra sólo los datagramas que contengan tu dirección IP y contesta a las siguientes preguntas:

Práctica 2: Ejercicio 3-B

3.b. ¿Qué máquina de la red envía el mensaje ICMP “Fragmentation Needed and Don't Fragment was Set” (3/4)? (identifica la máquina con la topología del anexo)

Como ya hemos dicho, este mensaje de error que se envía será producido por el router de acceso a la red local de la máquina 10.3.7.0, más concretamente al router que responde a la dirección IP 10.4.2.5, ya que es esta máquina la encargada de adaptar los paquetes que le llegan a la red. Por lo tanto esta sería la encargada de coger el paquete de 1028 bytes y fraccionarlo en los necesarios para adaptar el paquete a la red, pero como nosotros hemos activado el bit que imposibilita el fraccionamiento del paquete original, el router no puede fraccionarlo y produce el error nombrado.

Como ya hemos dicho, este mensaje de error que se envía será producido por el router de acceso a la red local de la máquina 10.3.7.0, más concretamente al router que responde a la dirección IP 10.4.2.5, ya que es esta máquina la encargada de adaptar los paquetes que le llegan a la red. Por lo tanto esta sería la encargada de coger el paquete de 1028 bytes y fraccionarlo en los necesarios para adaptar el paquete a la red, pero como nosotros hemos activado el bit que imposibilita el fraccionamiento del paquete original, el router no puede fraccionarlo y produce el error nombrado.

Práctica 2: Ejercicio 4-A

4.a. ¿Cuántos datagramas IP están involucrados en todo el proceso? Descríbelos…(tipo, código y tamaño)

En este proceso intervienen tres tramas de Ethernet, en el monitor de red aparecen 4 ya que el primer paquete, por un problema de configuración en el monitor de red, se dobla automáticamente. Estos mensajes corresponden: el primero corresponde con nuestra petición de ping a través del la puerta de enlace predeterminada, el segundo paquete corresponde con el mensaje de error del router de la puerta de enlace predeterminada, que nos informa de que este no es el camino más oportuno para llegar a la máquina 10.4.2.1. El tercer mensaje corresponde con la respuesta de la puerta de enlace secundaría por la que llegaremos a la máquina 10.2.4.1.

En este proceso intervienen tres tramas de Ethernet, en el monitor de red aparecen 4 ya que el primer paquete, por un problema de configuración en el monitor de red, se dobla automáticamente. Estos mensajes corresponden: el primero corresponde con nuestra petición de ping a través del la puerta de enlace predeterminada, el segundo paquete corresponde con el mensaje de error del router de la puerta de enlace predeterminada, que nos informa de que este no es el camino más oportuno para llegar a la máquina 10.4.2.1. El tercer mensaje corresponde con la respuesta de la puerta de enlace secundaría por la que llegaremos a la máquina 10.2.4.1.

Práctica 2: Ejercicio 4-B

4.b. ¿Las direcciones MAC e IP de todas las tramas capturadas con el Monitor de Red hacen referencia al mismo interfaz de red? Indica en qué casos la respuesta es afirmativa y en qué casos la dirección IP especifica un interfaz de red que no se corresponde con el mismo interfaz indicado por la MAC.

El primer y segundo paquetes si corresponde a la misma interfaz, debido a que es la misma máquina la que responde, respondiendo con su dirección IP y su MAC. Sin embargo, el último paquete del conjunto, no lo es, ya que la dirección IP y la MAC no corresponden con la misma máquina, la dirección IP corresponde con la dirección deseada, mientras que la dirección MAC es la dirección de la puerta de enlace a través de la que debemos pasar para llegar a la máquina deseada, esto es así porque la máquina en cuestión está fuera de nuestra red local.

El primer y segundo paquetes si corresponde a la misma interfaz, debido a que es la misma máquina la que responde, respondiendo con su dirección IP y su MAC. Sin embargo, el último paquete del conjunto, no lo es, ya que la dirección IP y la MAC no corresponden con la misma máquina, la dirección IP corresponde con la dirección deseada, mientras que la dirección MAC es la dirección de la puerta de enlace a través de la que debemos pasar para llegar a la máquina deseada, esto es así porque la máquina en cuestión está fuera de nuestra red local.

Práctica 2: Ejercicio 4-C

4.c. ¿Qué máquina o interfaz de red envía el mensaje ICMP Redirect?

El router que realiza la conexión entre nuestra red local y la red de la máquina con la que queríamos contactar debido a que en sus tablas de direccionamiento indica que para llegar a la máquina que nos interesa, en la red local donde se encuentra existe otra puerta de enlace, por el cual el camino de conexión es más optimo debido a que será más corto, por lo tanto, informa a nuestra máquina que la próxima vez que desee contactar con la máquina 10.4.2.1 lo realice por la otra puerta de enlace.

El router que realiza la conexión entre nuestra red local y la red de la máquina con la que queríamos contactar debido a que en sus tablas de direccionamiento indica que para llegar a la máquina que nos interesa, en la red local donde se encuentra existe otra puerta de enlace, por el cual el camino de conexión es más optimo debido a que será más corto, por lo tanto, informa a nuestra máquina que la próxima vez que desee contactar con la máquina 10.4.2.1 lo realice por la otra puerta de enlace.

Práctica 2: Ejercicio 4-D

4.d. ¿Qué dato importante para tu PC transporta en su interior ese mensaje de Redirect?

Dentro de este se encuentra la dirección IP de la otra puerta de enlace por la que el camino de conexión con la máquina deseada es el más óptimo. Este campo aparece dentro de la información del mensaje como (Gateway address: 172.20.43.231)

Dentro de este se encuentra la dirección IP de la otra puerta de enlace por la que el camino de conexión con la máquina deseada es el más óptimo. Este campo aparece dentro de la información del mensaje como (Gateway address: 172.20.43.231)

Práctica 2: Ejercicio 4-E

4.e. Observa los campos “Identificación”, “TTL” y “Cheksum” del datagrama que se envió originalmente. A continuación, analiza el contenido del mensaje Redirect. ¿Puedes encontrar la misma identificación dentro de los datos (no cabecera) del mensaje ICMP Redirect? ¿Qué ocurre con los campos TTL y Cheksum del datagrama transportado por el Redirect?

Mensaje enviado por mi (ping)

Estos son los parámetros que observamos en los dos paquetes. En el paquete “ICMP Redirect” podemos encontrar: la dirección del nuevo router para que sea más eficiente la transmisión y la misma cabecera del mensaje que había sido enviado inicialmente. La información de la cabecera se encuentra dentro del campo del mensaje del protocolo de Internet. Aparece, en primer lugar, el tipo de mensaje, código y cheksum, y acto seguido, el nuevo enrutamiento y los datos del mensaje anterior. Esta información, redundante del mensaje anterior, se trasmite en los datos del mensaje, para que la máquina receptora tenga constancia del mensaje exacto que ha producido el error.

Mensaje enviado por mi (ping)

Estos son los parámetros que observamos en los dos paquetes. En el paquete “ICMP Redirect” podemos encontrar: la dirección del nuevo router para que sea más eficiente la transmisión y la misma cabecera del mensaje que había sido enviado inicialmente. La información de la cabecera se encuentra dentro del campo del mensaje del protocolo de Internet. Aparece, en primer lugar, el tipo de mensaje, código y cheksum, y acto seguido, el nuevo enrutamiento y los datos del mensaje anterior. Esta información, redundante del mensaje anterior, se trasmite en los datos del mensaje, para que la máquina receptora tenga constancia del mensaje exacto que ha producido el error.

Práctica 2:Ejercicio 5-Mensaje ICMP “Time Exceeded"

Las tres entradas sucesivas estarán dediacas a la realización del ejercicio 5 de la práctica 2. Dentro de estos apartados inntaremos comprender el contendio del mensaje ICMP "Time Exceeded". Se analizará el de código 0: Time to Live exceeded in Transit (11/0). Para ello en cada subapartado habrá unas indicaciones que necesitaremos ejecutar para contestar las posteriores preguntas. Los ejercicios són:

Práctica 2: Ejercicio 5-A

5.a. En primer lugar, inicia el monitor de red para capturar paquetes IP relacionados con la máquina del alumno y ejecuta el comando:

C:\> ping –i 1 –n 1 10.3.7.0

Finaliza la captura e indica máquina que envía el mensaje “ICMP Time to Live exceeded in Transit”… ¿Puedes saber su IP y su MAC? (identifica la máquina en la topología del anexo)

La máquina de la que procede en mensaje de tiempo excedido es el router con ip 172.43.20.230 (MAC 00:07:0e:8c:8c:ff), ya que es la maquina en la que el contador de nuestro datagrama a expirado. Esta máquina concretamente es la que sirve como la puerta de enlace de nuestra red local y es por la primera máquina por la que ha pasado el mensaje desde que lo hemos emitido.

C:\> ping –i 1 –n 1 10.3.7.0

Finaliza la captura e indica máquina que envía el mensaje “ICMP Time to Live exceeded in Transit”… ¿Puedes saber su IP y su MAC? (identifica la máquina en la topología del anexo)

La máquina de la que procede en mensaje de tiempo excedido es el router con ip 172.43.20.230 (MAC 00:07:0e:8c:8c:ff), ya que es la maquina en la que el contador de nuestro datagrama a expirado. Esta máquina concretamente es la que sirve como la puerta de enlace de nuestra red local y es por la primera máquina por la que ha pasado el mensaje desde que lo hemos emitido.

Práctica 2: Ejercicio 5-C

5.c. Por último, inicia de nuevo la captura y realiza un ping a la siguiente dirección:

C:\> ping –i 50 –n 1 10.3.7.12

Finaliza la captura y observa el mensaje de error ICMP que aparece en el monitor de red. ¿Qué tipo y código tiene asociado ese mensaje? ¿Qué crees que está sucediendo al intentar conectarte a esa máquina y obtener ese mensaje de error? ¿En qué subred estaría ubicada?

De nuevo se está produciendo un error de expiración del tiempo de vida del datagrama. El problema reside en que estamos intentando contactar con una máquina inexistente. Como el ordenador debería estar ubicado en una red externa, nuestra petición viaja hasta la red en concreto y allí busca a la máquina en cuestión, este mensaje se repite tantas veces como para que se extinga su vida. Cuando esto sucede la máquina en la que el tiempo expira definitivamente manda un mensaje de error a la máquina que solicito la petición de ping.

C:\> ping –i 50 –n 1 10.3.7.12

Finaliza la captura y observa el mensaje de error ICMP que aparece en el monitor de red. ¿Qué tipo y código tiene asociado ese mensaje? ¿Qué crees que está sucediendo al intentar conectarte a esa máquina y obtener ese mensaje de error? ¿En qué subred estaría ubicada?

De nuevo se está produciendo un error de expiración del tiempo de vida del datagrama. El problema reside en que estamos intentando contactar con una máquina inexistente. Como el ordenador debería estar ubicado en una red externa, nuestra petición viaja hasta la red en concreto y allí busca a la máquina en cuestión, este mensaje se repite tantas veces como para que se extinga su vida. Cuando esto sucede la máquina en la que el tiempo expira definitivamente manda un mensaje de error a la máquina que solicito la petición de ping.

Práctica 2: Ejercicio 5-B

5.b. Inicia de nuevo la captura y ejecuta a continuación el comando:

C:\> ping –i 2 –n 1 10.3.7.0

Finaliza la captura y determina qué máquina envía ahora el mensaje “ICMP Time to Live exceded in Transit”… Averigua y anota la IP y la MAC origen de este mensaje de error. ¿Pertenecen ambas direcciones a la misma máquina? (identifica las máquinas en la topología del anexo)

La máquina de la que procede en mensaje de tiempo excedido es el router con IP 10.4.2.5 que corresponde con el segundo router de encaminamiento de nuestra red local. La dirección MAC de la que procede es la 00:07:0e:8c:8c:ff que corresponde con la de la puerta de enlace. En este punto de la conexión el contador de nuestro datarama a expirado sin llegar a el lugar debido, más en concreto hemos llegado hasta el segundo router para finalizar espirando su tiempo de vida produciendo un mensaje de error.

C:\> ping –i 2 –n 1 10.3.7.0

Finaliza la captura y determina qué máquina envía ahora el mensaje “ICMP Time to Live exceded in Transit”… Averigua y anota la IP y la MAC origen de este mensaje de error. ¿Pertenecen ambas direcciones a la misma máquina? (identifica las máquinas en la topología del anexo)

La máquina de la que procede en mensaje de tiempo excedido es el router con IP 10.4.2.5 que corresponde con el segundo router de encaminamiento de nuestra red local. La dirección MAC de la que procede es la 00:07:0e:8c:8c:ff que corresponde con la de la puerta de enlace. En este punto de la conexión el contador de nuestro datarama a expirado sin llegar a el lugar debido, más en concreto hemos llegado hasta el segundo router para finalizar espirando su tiempo de vida produciendo un mensaje de error.

Práctica 2: Ejercicio 6

Las dos siguiente entradas se pasará a realizar el sexto ejercicio de la segunda práctica. Para ello hemos de realizar los siguientes pasos:

En esta cuestión se analizará el mensaje ICMP tipo 11 código 1. Para ello, se va a intentar “saturar” a una determinada máquina del laboratorio enviándole un número elevado de peticiones Ping. Este elevado número de peticiones puede producir un error si la máquina destino tiene que realizar un reensamblado excesivo de paquetes en un tiempo limitado.

Iniciar el programa monitor de red. A continuación ejecutar el comando “Ping” en varias ventanas (en paralelo) de MSDOS, así lograrás mayor número de peticiones:

C:\>ping -n 80 -l 20000 10.3.7.0

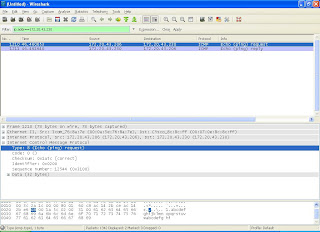

Una vez detenida la captura del monitor tendremos una captura como la que se muestra abajo, a partir de ella determinar los distintos apartados:

En esta cuestión se analizará el mensaje ICMP tipo 11 código 1. Para ello, se va a intentar “saturar” a una determinada máquina del laboratorio enviándole un número elevado de peticiones Ping. Este elevado número de peticiones puede producir un error si la máquina destino tiene que realizar un reensamblado excesivo de paquetes en un tiempo limitado.

Iniciar el programa monitor de red. A continuación ejecutar el comando “Ping” en varias ventanas (en paralelo) de MSDOS, así lograrás mayor número de peticiones:

C:\>ping -n 80 -l 20000 10.3.7.0

Una vez detenida la captura del monitor tendremos una captura como la que se muestra abajo, a partir de ella determinar los distintos apartados:

Práctica 2: Ejercicio 6-A

6.a. ¿De que máquina proceden los mensajes ICMP “Fragment Reassembly Time Exceded”? (identifica la máquina en la topología del anexo)

La máquina de la que proceden es la máquina con la que deseábamos hacer el ping. El error que causa este datagrama es por exceder el tiempo de reconstrucción de un datagrama en concreto. Esto es, cada petición que le hemos mandado ha iniciado un contador pequeño que va desde el momento de emisión hasta que la tarjeta de red es capaz de reconstruir el mismo, si excedemos este contador y su tiempo expira, el ordenador interpretará que el mensaje posee errores.

Como hemos mandado muchos mensajes muy largos, estos han sido fraccionados, pero como eran tantos mensajes eran demasiados fragmentos y se han producido retardos en la conexión. Por eso se manda este mensaje.

La máquina de la que proceden es la máquina con la que deseábamos hacer el ping. El error que causa este datagrama es por exceder el tiempo de reconstrucción de un datagrama en concreto. Esto es, cada petición que le hemos mandado ha iniciado un contador pequeño que va desde el momento de emisión hasta que la tarjeta de red es capaz de reconstruir el mismo, si excedemos este contador y su tiempo expira, el ordenador interpretará que el mensaje posee errores.

Como hemos mandado muchos mensajes muy largos, estos han sido fraccionados, pero como eran tantos mensajes eran demasiados fragmentos y se han producido retardos en la conexión. Por eso se manda este mensaje.

Práctica 2: Ejercicio 6-B

6.b. ¿Por qué crees que pueden proceder de esa máquina y no de otra?

El error es producido por la máquina con la que deseábamos realizar ping. Esto es debido a que hemos mandado demasiados paquetes y la tarjeta no ha sido capaz de reconstruirlos a tiempo. Es la máquina receptora del datagrama la encargada de producir el mensaje de “imposible reensamblar el mensaje que me has mandado, tiempo excedido”.

El error es producido por la máquina con la que deseábamos realizar ping. Esto es debido a que hemos mandado demasiados paquetes y la tarjeta no ha sido capaz de reconstruirlos a tiempo. Es la máquina receptora del datagrama la encargada de producir el mensaje de “imposible reensamblar el mensaje que me has mandado, tiempo excedido”.

Práctica 2: Ejercicio 7-Cuestión 7-Sobre direccionamiento IP y creación de subredes

En las dos siguientes entradas se van a tratar de explicar los apartados del séptimo ejercicio de la segunda práctica:

Práctica 2: Ejercicio 7-A

7.a Dada la dirección de clase B 145.65.0.0, se desean 6 subredes. ¿Cuántos bits se tendrán que reservar para crear las subredes? Indica el valor decimal de las subredes, así como el valor de la nueva máscara de subred.

La dirección IP 145.65.0.0 es la dirección de red de esta subred y su máscara, al especificar que es de clase B, por lo tanto es una red mediana, es 255.255.0.0, o lo que es lo mismo en binario:11111111.11111111.00000000.00000000 . Si deseamos crear 6 subredes más debemos ocupar 3 bits para realizar todas las combinaciones necesarias. Por lo tanto la nueva máscara de red para las 6 subredes debe ser, en binario: 11111111. 11111111.11100000. 00000000, o lo que es lo mismo en decimal: 255.255.224.0. Las nuevas subredes se repartirán las distintas direcciones IP, en un principio en partes iguales, para formar las seis subredes.

La dirección IP 145.65.0.0 es la dirección de red de esta subred y su máscara, al especificar que es de clase B, por lo tanto es una red mediana, es 255.255.0.0, o lo que es lo mismo en binario:11111111.11111111.00000000.00000000 . Si deseamos crear 6 subredes más debemos ocupar 3 bits para realizar todas las combinaciones necesarias. Por lo tanto la nueva máscara de red para las 6 subredes debe ser, en binario: 11111111. 11111111.11100000. 00000000, o lo que es lo mismo en decimal: 255.255.224.0. Las nuevas subredes se repartirán las distintas direcciones IP, en un principio en partes iguales, para formar las seis subredes.

Práctica 2: Ejercicio 7-B

7.b Sea la dirección de red IP 125.145.64.0 con máscara asociada 255.255.254.0. Ampliar la máscara de subred en dos bits, indicando el nuevo valor. Determina el rango de direcciones IP que puede emplearse para numerar máquinas en cada una de las subredes obtenidas en la ampliación.

Si la máscara de red que tenemos es la 255.255.254.0, significa que estamos ante una red que tiene la siguiente notación decimal: 11111111.11111111.11111110.00000000 . Si ampliamos en 2 bits la máscara para tener hasta 4 subredes, el valor de la nueva máscara será 11111111.11111111.11111111.10000000 y su valor en notación decimal es: 255.255.255.128. Por lo tanto esta máscara dará lugar a otras 4 posibles máscaras. Sus posibles combinaciones podrían ser:

Si la máscara de red que tenemos es la 255.255.254.0, significa que estamos ante una red que tiene la siguiente notación decimal: 11111111.11111111.11111110.00000000 . Si ampliamos en 2 bits la máscara para tener hasta 4 subredes, el valor de la nueva máscara será 11111111.11111111.11111111.10000000 y su valor en notación decimal es: 255.255.255.128. Por lo tanto esta máscara dará lugar a otras 4 posibles máscaras. Sus posibles combinaciones podrían ser:

Subscriure's a:

Comentaris (Atom)